Обчислення цифрового відбитка у SHA-512

Де оператор конкатенації (сцеплення). Тут базові функції перетворення і аналогічні SHA-256, але використовують 64-бітові слова в якості параметрів і виходу. Усі інші функції визначаються наступним чином: Схема розрахунків елементарної операції для SHA-256 представлена на рис. 3.1. Для SHA-512 схема буде схожою, але використовуючою інші базові функції перетворення. Після установки початкового… Читати ще >

Обчислення цифрового відбитка у SHA-512 (реферат, курсова, диплом, контрольна)

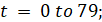

Після установки початкового значения хэша запускається ітеративний алгоритм обробки та стиснення вихідних даних, який однаковий для SHA- 384 і SHA -512 .

Алгоритм обчислення цифрового відбитка в SHA-512 виглядає наступним чином:

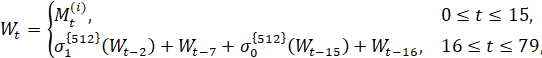

Крок 1. Підготовка допоміжних змінних на основі повідомлення :

(3.4).

де,.

— 64-бітові блоки;

Wt — повідомлення;

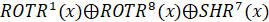

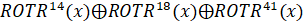

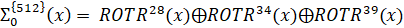

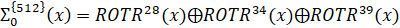

(х) — базова функція перетворення, яку використовує SHA-512:

(х) = ;

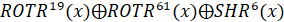

— базова функція перетворення, яку використовує SHA-512:

= ;

ROTRk (х) — обертання (циклічний зсув) вправо слова на бітових позицій;

SHRk (х) — зсув вправо слова на бітових позицій.

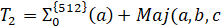

Крок 2. Ініціалізація восьми робочих змінних, ,, ,, , там проміжним значенням хеша:, ,, ,. (3.5).

где: — вісім 64-бітних слова.

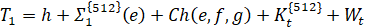

Крок 3. Нелінійні перетворення блоків (елементарна операція) (80 разів):

(3.6).

де,.

- — константи;

- — базовая функція перетворення,

= .

), (3.7).

де,.

— базовая функція перетворення, .

;; ;; ;;; .

Тут базові функції перетворення та аналогічні SHA-256, але використовують 64-бітові слова в якості параметрів і виходу.

Крок 4. Обчислювання i-го проміжного значення хеша :

;;; ;

;; ;. (3.13).

Після повторення шагів разів (т.е. повної обробки M(N)) результуючий хеш для M формується як.

(8 слів * 64 біта = 512 біт) ,.

де || - оператор конкантенації.

Після повторення кроків раз (т.б. повної обробки) результуючий хеш для формуєтся як.

.

де оператор конкатенації (сцеплення). Тут базові функції перетворення і аналогічні SHA-256, але використовують 64-бітові слова в якості параметрів і виходу. Усі інші функції визначаються наступним чином:

.

.

.

.

де,.

— обертання вправо слова на бітовых позицій,.

а — зсув вправо слова на бітових позицій.

Схема розрахунків елементарної операції для SHA-256 представлена на рис. 3.1. Для SHA-512 схема буде схожою, але використовуючою інші базові функції перетворення.